퍼블릭 클라우드

IAM 사용자를 위해 MFA를 강제 적용하는 정책

변군이글루

2022. 7. 17. 18:16

반응형

IAM 사용자를 위해 MFA를 강제 적용하는 정책(MFA 강제 적용)

IAM 정책 생성(MFA 강제 적용)

IAM > 액세스 관리 > 정책 > 정책 생성 > JSON

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AllowViewAccountInfo",

"Effect": "Allow",

"Action": [

"iam:ListUsers",

"iam:ListMFADevices",

"iam:GetAccountPasswordPolicy",

"iam:GetAccountSummary"

],

"Resource": "*"

},

{

"Sid": "AllowChangeOwnPasswordsOnFirstLogin",

"Effect": "Allow",

"Action": [

"iam:ChangePassword",

"iam:GetUser"

],

"Resource": "arn:aws:iam::*:user/${aws:username}"

},

{

"Sid": "AllowChangeOwnPasswordsAfterMFAEnabled",

"Effect": "Allow",

"Action": [

"iam:GetLoginProfile",

"iam:UpdateLoginProfile"

],

"Resource": "arn:aws:iam::*:user/${aws:username}"

},

{

"Sid": "AllowManageOwnVirtualMFADevice",

"Effect": "Allow",

"Action": [

"iam:CreateVirtualMFADevice",

"iam:DeleteVirtualMFADevice"

],

"Resource": "arn:aws:iam::*:mfa/${aws:username}"

},

{

"Sid": "AllowManageOwnUserMFA",

"Effect": "Allow",

"Action": [

"iam:DeactivateMFADevice",

"iam:EnableMFADevice",

"iam:ListMFADevices",

"iam:ResyncMFADevice"

],

"Resource": "arn:aws:iam::*:user/${aws:username}"

},

{

"Sid": "DenyAllExceptListedIfNoMFA",

"Effect": "Deny",

"NotAction": [

"iam:ListUsers",

"iam:ChangePassword",

"iam:GetUser",

"iam:CreateVirtualMFADevice",

"iam:DeleteVirtualMFADevice",

"iam:DeactivateMFADevice",

"iam:EnableMFADevice",

"iam:ListMFADevices",

"iam:ResyncMFADevice"

],

"Resource": "*",

"Condition": {

"BoolIfExists": {

"aws:MultiFactorAuthPresent": "false"

}

}

}

]

}정책 이름 : force-iam-user-mfa-authentication

정책 설명 : Force an IAM User to use MFA authentication

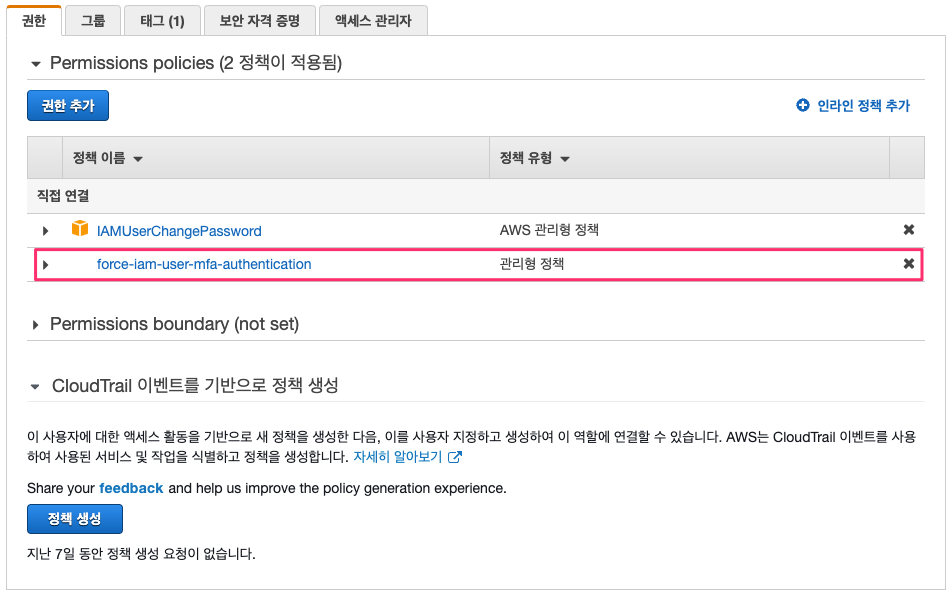

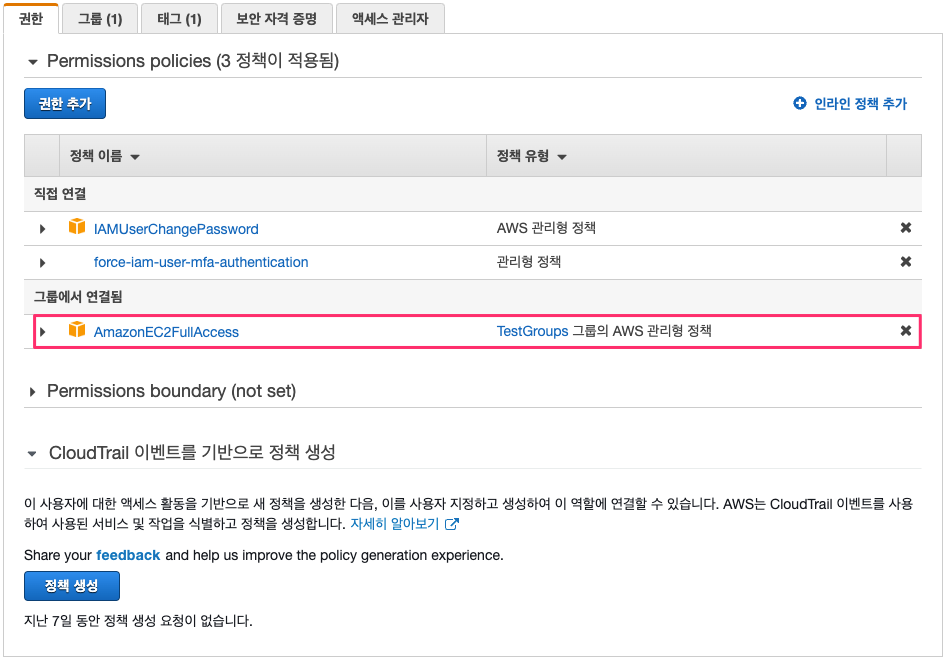

IAM 사용자(scbyun1)에게 권한 추가

- force-iam-user-mfa-authentication

- AmazonEC2FullAccess

IAM 사용자(scbyun1) 로그인

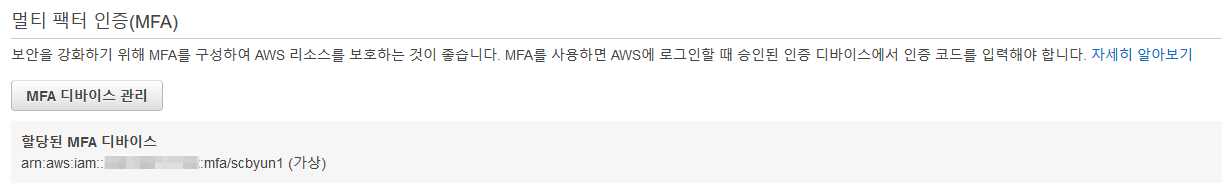

- MFA 비활성화(AmazonEC2FullAccess 권한 부여했지만 API 오류가 발생)

MFA 활성화

다시 IAM 사용자(scbyun1)로 로그인 합니다.

참고URL

728x90

반응형