반응형

AWS IAM 사용자가 MFA 디바이스를 스스로 관리하도록 허용

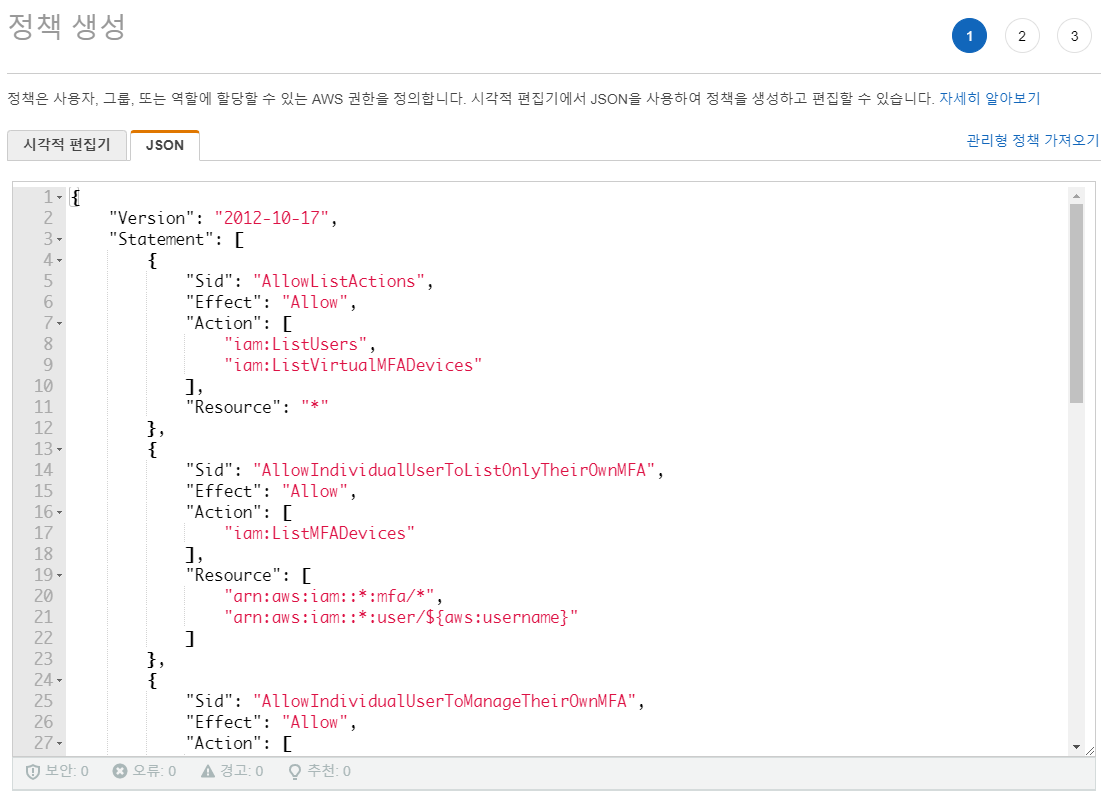

IAM > 액세스 관리 > 정책 > 정책 생성

[JSON]

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AllowListActions",

"Effect": "Allow",

"Action": [

"iam:ListUsers",

"iam:ListVirtualMFADevices"

],

"Resource": "*"

},

{

"Sid": "AllowIndividualUserToListOnlyTheirOwnMFA",

"Effect": "Allow",

"Action": [

"iam:ListMFADevices"

],

"Resource": [

"arn:aws:iam::*:mfa/*",

"arn:aws:iam::*:user/${aws:username}"

]

},

{

"Sid": "AllowIndividualUserToManageTheirOwnMFA",

"Effect": "Allow",

"Action": [

"iam:CreateVirtualMFADevice",

"iam:DeleteVirtualMFADevice",

"iam:EnableMFADevice",

"iam:ResyncMFADevice"

],

"Resource": [

"arn:aws:iam::*:mfa/${aws:username}",

"arn:aws:iam::*:user/${aws:username}"

]

},

{

"Sid": "AllowIndividualUserToDeactivateOnlyTheirOwnMFAOnlyWhenUsingMFA",

"Effect": "Allow",

"Action": [

"iam:DeactivateMFADevice"

],

"Resource": [

"arn:aws:iam::*:mfa/${aws:username}",

"arn:aws:iam::*:user/${aws:username}"

],

"Condition": {

"Bool": {

"aws:MultiFactorAuthPresent": "true"

}

}

},

{

"Sid": "BlockMostAccessUnlessSignedInWithMFA",

"Effect": "Deny",

"NotAction": [

"iam:CreateVirtualMFADevice",

"iam:EnableMFADevice",

"iam:ListMFADevices",

"iam:ListUsers",

"iam:ListVirtualMFADevices",

"iam:ResyncMFADevice"

],

"Resource": "*",

"Condition": {

"BoolIfExists": {

"aws:MultiFactorAuthPresent": "false"

}

}

}

]

}Name : iam-mfa-selfmanage

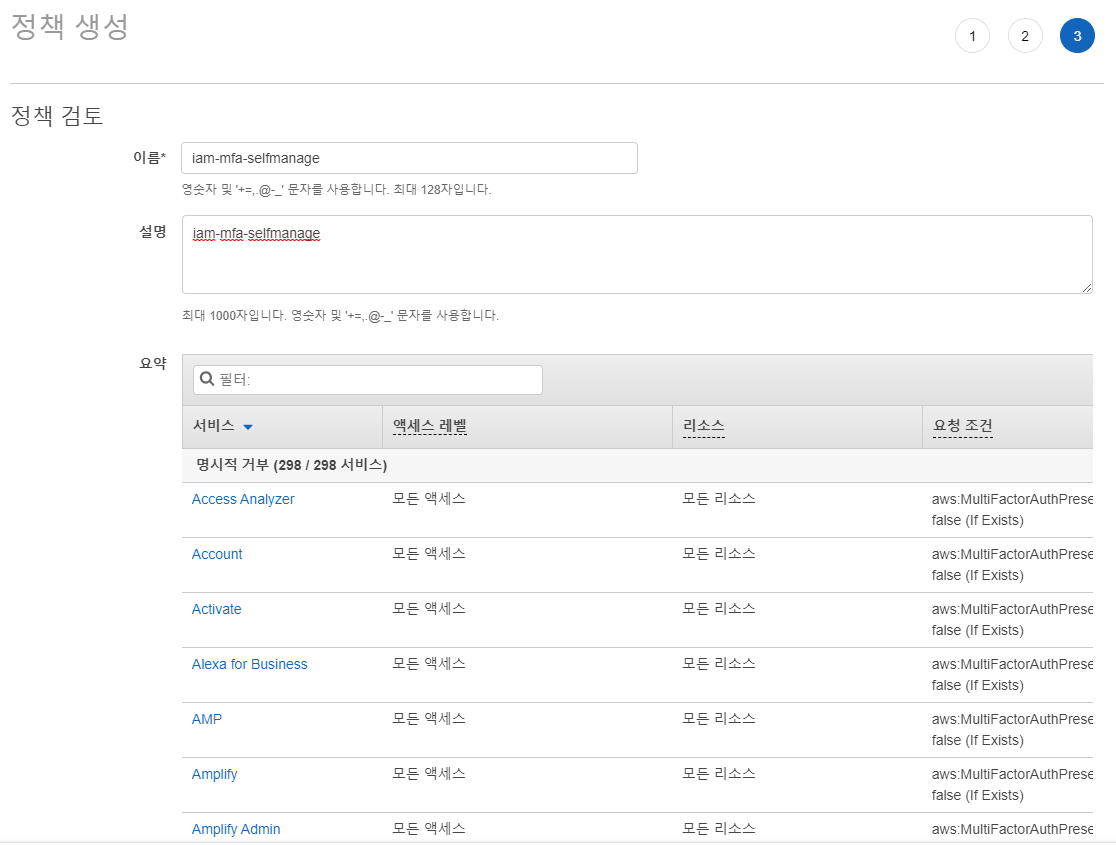

이름 : iam-mfa-selfmanage

설명 : iam-mfa-selfmanage

참고URL

728x90

반응형

'퍼블릭 클라우드' 카테고리의 다른 글

| [aws] Amazon ECR(Amazon Elastic Container Registry) 구성 (0) | 2021.10.30 |

|---|---|

| AWS EC2 인스턴스에 웹 브라우저를 통해 연결하기 (0) | 2021.10.26 |

| [aws] 소스 IP를 바탕으로 AWS에 대한 액세스 거부 (0) | 2021.10.16 |

| [Terraform ] Terraform 다중(Multiple) Provider 구성 (0) | 2021.10.12 |

| AWS CLI를 사용하여 Amazon EC2 AMI를 찾는 방법 (0) | 2021.10.10 |